네트워크는 계층 구조(OSI 7 Layer)로 이루어져 있다.

각 계층은 서로 간섭하지 않으면서 자신의 역할에만 충실하다.

1. L2의 VLAN vs L3의 IP 서브넷

🔵 VLAN (2계층, Data Link Layer)

물리적인 스위치 하나를 여러 개의 논리적인 '가상 스위치'로 쪼개는 기술이다.

브로드캐스트 도메인(Broadcast Domain)을 분리하는 것이 주된 목적이다.

VLAN이 다르면 물리적으로는 바로 옆 포트에 꽂혀 있어도 보이지 않는 벽에 가로막힌 것과 같아 통신을 할 수 없다.

🔵 IP 서브넷 (3계층, Network Layer)

논리적인 주소 체계를 그룹화한 것이다.

같은 서브넷에 있다는 것은 같은 네트워크에 속해 있으면 라우터 없이 직접 통신이 가능하다는 약속이다.

🔵서브넷이 있는데 굳이 VLAN이 필요한 이유?

1️⃣ 브로드캐스트 스톰(Broadcast Storm) 방지: 성능의 문제

네트워크에는 수많은 브로드캐스트 패킷(ARP, DHCP 등)이 돌아다닌다.

- VLAN이 없다면: 1,000대의 PC가 하나의 스위치 뭉치에 연결되어 있고 IP 서브넷만 10개로 쪼개놨다고 가정하자. 특정 PC가 보낸 ARP 요청(브로드캐스트)은 1,000대 전체 PC에게 전달된다.

- 결과: 각 PC의 CPU는 자신과 상관없는 패킷을 처리하느라 자원을 낭비하게 되고, 네트워크 전체 대역폭이 브로드캐스트 패킷으로 꽉 차는 '브로드캐스트 스톰'이 발생하여 네트워크 효율이 떨어질 수 있다.

- VLAN이 있다면: 브로드캐스트 패킷이 해당 VLAN 내부로만 한정되므로 전체 네트워크 효율이 좋아진다.

2️⃣ 보안의 문제

IP 서브넷만 나누는 것은 보안상 매우 취약하다.

- 상황: 인사팀(192.168.10.x)과 일반 직원(192.168.20.x)이 같은 스위치(VLAN 없음)에 꽂혀 있다.

- 보안 취약점: 일반 직원이 자신의 PC 설정에서 IP 주소만 192.168.10.5로 수동 변경하면, 즉시 인사팀 네트워크에 접속하여 데이터를 훔쳐볼 수 있다.

- VLAN의 역할: 스위치 포트 레벨에서 VLAN 10과 20을 분리해 놓으면, 일반 직원이 자신의 PC에서 IP를 바꿔도 물리적인 통로 자체가 막혀있기 때문에 절대 다른 부서의 네트워크로 넘어갈 수 없다.

3️⃣ 유연성(Flexibility)과 관리 편의성

물리적인 위치에 상관없이 논리적으로 부서를 묶을 수 있다.

- 예시: 1층에 총무팀 5명, 5층에 총무팀 2명이 근무한다면?

- VLAN이 없다면 이들을 하나의 네트워크로 묶기 위해 5층에서 1층까지 긴 랜선을 직접 끌어와야 한다.

- 하지만 VLAN을 쓰면 각 층 스위치 설정만으로 물리적 위치와 상관없이 '총무팀 VLAN'이라는 하나의 그룹으로 묶을 수 있다.

🔵 동일한 네트워크 대역에 서로 다른 VLAN을 설정한다면?

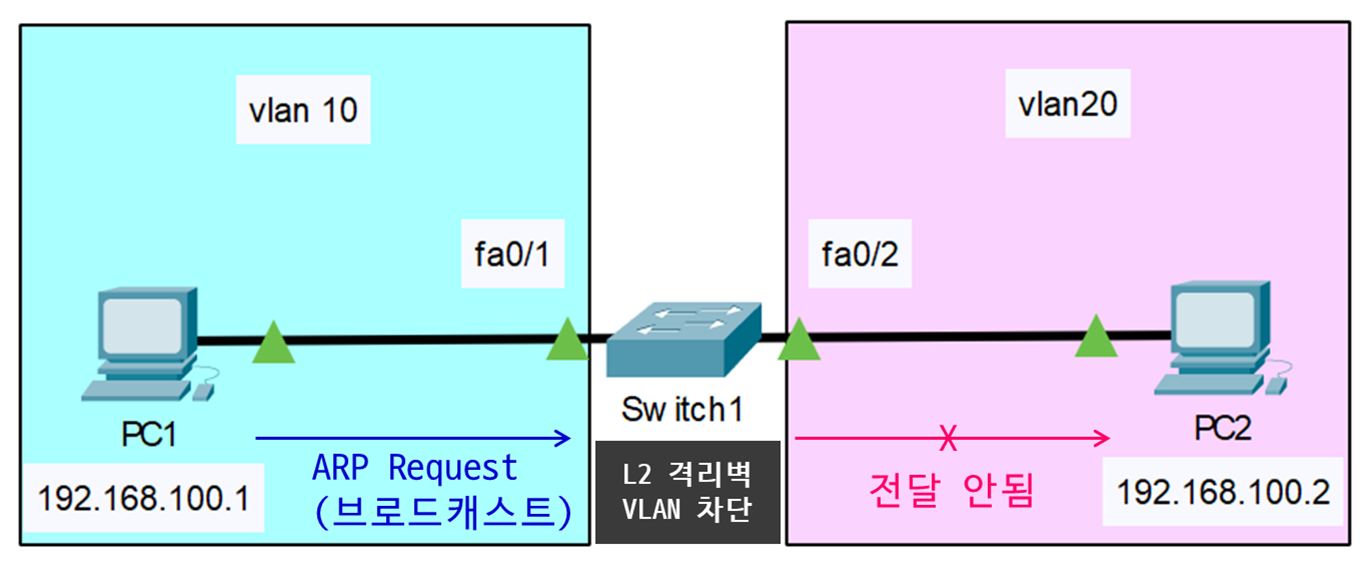

- PC1 (VLAN 10, 192.168.100.1/24)이 PC2 (VLAN 20, 192.168.100.2/24)에게 데이터를 보내려고 시도한다.

- PC1은 자신의 서브넷 마스크를 확인하고 PC2가 자신과 같은 대역이므로 직접 전송을 할 수 있다고 판단한다.

- PC1은 PC2의 MAC 주소를 알기 위해 ARP Request(브로드캐스트)를 발생시킨다.

- 하지만 스위치는 VLAN 10에서 발생한 브로드캐스트를 VLAN 20 포트로 절대 넘겨주지 않는다.

- 결국 PC1은 PC2의 MAC 주소를 획득하지 못해 통신 단계로 진입하지 못한다.

4️⃣1:1:1 매핑 원칙

네트워크 설계 시 이러한 모순을 피하기 위해서는 1 VLAN : 1 Subnet : 1 Gateway 원칙을 지켜야 한다.

| 항목 | 올바른 설계 예시 | 올바른 설계 예시 |

| VLAN ID | VLAN 10 | VLAN 20 |

| IP Subnet | 192.168.10.1/24 | 192.168.20.1/24 |

| Gateway | 192.168.10.254 | 192.168.20.254 |

이 원칙을 지키면 PC1은 PC2가 다른 네트워크(서브넷)에 있다는 것을 인지하게 된다.

따라서 3계층 장비인 라우터나 L3 스위치를 통해 통신을 하게 된다.

지금까지의 내용을 요약하면 다음과 같다.

- VLAN은 '물리적 격리'다.

- 서브넷은 '논리적 주소'다.

- PC는 서브넷이 같으면 직접 대화하려 하지만, 스위치는 VLAN이 다르면 선을 끊어버린다.

- 이에 대한 해결책으로 VLAN마다 다른 IP 대역을 부여하고, 3계층 장비(라우터/L3 스위치)를 통해 통신한다.

2. Inter-VLAN 통신

인터브이랜을 설정하면 단말이 직접 ARP를 보내는 대신, 자신의 디폴트 게이트웨이(라우터)에게 패킷을 전달하며,

라우터가 중간에서 VLAN 간의 다리 역할을 수행(Inter-VLAN Routing)하게 된다.

1️⃣ ROAS 방식

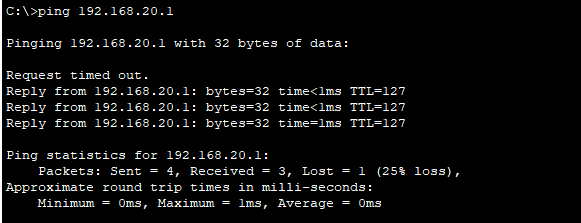

아래 그림은 Router-on-a-stick(ROAS)로 인터브이랜을 구현한 예시이다.

위와 같이 설정하면 PC1과 PC2 사이에 ping이 성공적으로 가는 것을 볼 수 있다.

2️⃣ SVI 방식

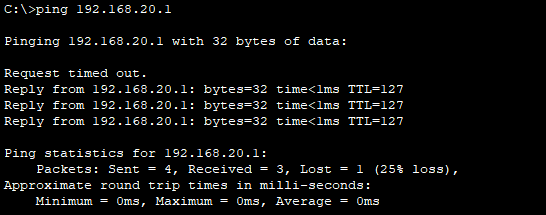

아래 그림은 Switched Virtual Interface(SVI)로 인터브이랜을 구현한 예시이다.

위와 같이 설정하면 PC1과 PC2 사이에 ping이 성공적으로 가는 것을 볼 수 있다.

📌인터브이랜의 개념과 라우터를 이용한 인터브이랜(ROAS), L3 스위치를 이용한 인터브이랜(SVI)에 대해서는 이전 포스팅에 더 자세히 설명해두었다.

'Journey to Security > 네트워크' 카테고리의 다른 글

| [Cisco Packet Tracer] 정적 라우팅(Static Routing) & 디폴트 라우트(Default Route) (0) | 2026.03.15 |

|---|---|

| L2 스위치와 L3 스위치에서 각각 IP주소 설정하기 (0) | 2026.03.15 |

| [Cisco IOS] 인터브이랜(Inter-VLAN) 설정: 라우터(ROAS) vs L3 스위치(SVI) (0) | 2026.03.13 |

| L2 스위치의 핵심 기능 (0) | 2026.03.09 |

| [Cisco Packet Tracer] ARP와 ICMP 패킷 흐름 시뮬레이션으로 시각화하기 (0) | 2026.03.07 |